Em redes corporativas, ACLs (Listas de Controle de Acesso) padrão e estfimidas são usadas para filtrar o tráfego e proteger a rede contra acesso não autorizado e ataques de falsificação. No entanto, as ACLs tradicionais têm uma limitação - elas não controlam o estado da conexão. Isso significa que, se alguém dentro da rede enviar tráfego para a Internet, torna-se difícil permitir com segurança o tráfego que retorna à rede sem comprometer a segurança da rede. As ACLs tradicionais também consomem muita memória porque exigem várias combinações estáticas de fluxo de entrada e saída com vários critérios de correspondência. Para resolver esse problema, a Cisco introduziu o recurso ACL reflexiva nos switches da série Catalyst 9000 a partir da versão IOS-XE 17.10.1. Esse recurso fornece um comportamento com monitoração de estado para a Lista de Acesso, aumentando a segurança e a eficiência da rede.

Lista de Acesso

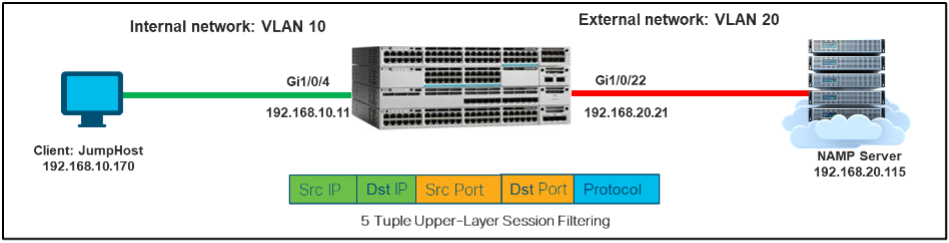

Agora, vamos's examinar o layout de rede mostrado acima. Imagine que existem duas redes: a rede interna (192.168.10.0) e a rede externa (192.168.20.0). Vamos ao Trabalho's considera uma situação em que um dispositivo dentro da rede interna precisa se conectar a um servidor na rede externa e outro dispositivo deseja acessar o servidor via web.

Para isso, precisamos criar listas de acesso estendido. Essas listas de acesso devem ser configuradas na interface de entrada do comutador de borda. Seu objetivo é permitir que o tráfego "web" do servidor chegue ao dispositivo na rede interna.

Interruptor#conf t

Lista de acesso IP estendida ACL_inbound

permitir tcp host 192.168.10.170 host 192.168.20.115 eq www

negar ip qualquer any

Endre88PL99ace1

Interruptor#conf t

interface GigabitEthernet1/0/4

sem switchport

Endereço IP 192.168.10.11 255.255.255.0RE88PL99ace1

end

Interruptor#conf t

int gi1/0/22

sem switchport

Endereço IP 192.168.20.21 255.255.255.0RE88PL99ACE1

Grupo de acesso IP ACL_inbound in

Endre88PL99ace1

A ACL configurada acima sendo aplicada a um host na rede parece boa. Mas uma coisa a considerar, não será possível em uma rede de grande escala. Para se conectar ao servidor Web ou executar um ping simples, você precisa permitir que todas as respostas WWW/ICMP retornem a esses dispositivos ou serviços. Essas declarações estão sempre ativas, então um hacker pode usá-las para lançar um ataque de falsificação de negação de serviço (DoS) na rede. Você deve incluí-los na ACL estendida, o que ajudará a aumentar a memória TCAM que o switch pode usar.

Acesso reflexivo List

A ACL reflexiva funciona de forma única, permitindo a filtragem bidirecional. Ele permite que o tráfego que retorna de conexões que começaram de dentro da rede volte. As ACLs reflexivas negam o tráfego originado de fora da rede e tentam se conectar a recursos internos.

Sempre que um dispositivo interno estabelece uma conexão com o mundo externo, uma entrada temporária é criada. Essa entrada temporária permite que o tráfego de retorno dessa sessão passe pelo comutador de borda e cria entradas temporárias no filtro de entrada.

Configuração de ACL reflexiva como exemplo:

! Configurar lista de acesso reflexivo na interface de saída!

Interruptor#conf t

Lista de acesso IP estendida ACL_out

permitir tcp host 192.168.10.170 host 192.168.20.115 eq www reflect R1 timeout 100

!onde R1 é o nome da lista de acesso reflexivo!

!timeout de 100 é colocar um temporizador nas entradas temporárias criadas!

negar ip qualquer any

Endre88PL99ace1

Interruptor#conf t

Int G1/0/4RE88PL99ace1

Endereço IP 192.168.10.11 255.255.255.0RE88PL99ace1

Grupo de acesso IP ACL_out in

Endre88PL99ace1

! Configurar lista de acesso reflexivo na interface de entrada!

Interruptor#conf t

Lista de acesso IP estendida ACL_in

avaliar R1

negar ip qualquer any

Endre88PL99ace1

Interruptor#conf t

Int G1/0/22RE88PL99ace1

Endereço IP 192.168.20.21 255.255.255.0RE88PL99ACE1

Grupo de acesso IP ACL_in in

Endre88PL99ace1

Ao usar a ACL com a ACL "reflect", entradas temporárias são criadas para permitir o tráfego reverso. Essas entradas só serão ativadas se houver uma ACL com uma ACL "avaliar" aplicada na direção oposta.

A ACL reflexiva oferece várias vantagens para redes corporativas. Ele fornece filtragem com monitoração de estado, que é mais difícil de falsificar porque vários critérios de filtro devem ser atendidos antes que um pacote seja permitido. Ele também usa filtros temporários que são removidos assim que uma sessão é concluída, reduzindo a janela de tempo para possíveis ataques de hackers.

Há benefícios adicionais no uso de Listas de Acesso Reflexivas. É fácil de implementar e configurar, proporcionando maior controle sobre o tráfego externo devido à sua natureza stateful. Esse recurso está disponível em todos os switches Catalyst 9000 com IOS-XE 17.10.1 (e mais recente) instalado.

Se você tiver mais perguntas sobre Cisco Routers e Cisco Switches. Você pode entrar em contato conosco www.hi-network.com (Endereço electrónico: [email protected])

Tags quentes :

Interruptores

Tags quentes :

Interruptores